Bedrohungen vom Typ "virus_exe.exe": Was ist das und wie man damit umgeht?

Heute ist das Internet ziemlich unsichervirtueller Raum, wo der Benutzer jede Infektion in Form eines Virus oder ausführbaren Codes aufgreifen kann. In letzter Zeit ist ein neuer Bedrohungstyp aufgetreten, der als "virus_exe.exe" interpretiert wird. Versuchen wir zu verstehen, wie sich solche Bedrohungen auf das System auswirken und wie man mit ihnen am besten umgehen kann.

Der Virus löscht EXE-Dateien oder blockiert sie: Auswirkungen des Aufpralls

Viren, die genau die ausführbare Datei betreffenDateien, sind seit langem bekannt (schon seit DOS, als es kein Windows-System gab). Zu Beginn der Entwicklung von Computerhardware waren "ausführbare Dateien" die grundlegendsten Dateien im System. Es überrascht nicht, dass die Virenangriffe auf sie gerichtet waren. Dies gilt übrigens auch für einige mobile Geräte mit Windows.

Leider ist heute die Situation, wenn ein Virus EXE-Objekte löscht, sie in eine doppelte Erweiterung umbenennt oder einfach die ursprünglichen Dateien ersetzt, fast katastrophal.

Eigentlich wird auf dem System so angezeigtBeim Start jeder Anwendung erzeugt Windows die Meldung, dass ein solches Objekt nicht gefunden wird oder auf das kein Zugriff besteht. Hier zeigt sich die Situation in mehreren Varianten:

- Der Virus löscht einfach die ausführbare Datei.

- das Virus infiziert das Objekt mit anschließender Blockierung.

Wie bereits verstanden, tut das System in keiner Situationerkennt das Objekt. Häufig dringen Bedrohungen dieser Art in das System ein, wenn beispielsweise eine Aktualisierung des Browsers oder des Benutzerprogramms von einer fragwürdigen Quelle durchgeführt wird. Viele Benutzer deaktivieren durch Unerfahrenheit den Virenschutz oder sogar Browser-Erweiterungen wie AdBlock, die Pop-up-Werbung, Drop-Down-Menüs, automatisch herunterladbare Komponenten usw. blockieren können. Dies ist in keinem Fall möglich.

Der Virus erstellt EXE-Dateien: Wie wirkt sich das auf das System aus?

Wenn sich eine Bedrohung auf den infizierten Computer auswirkt, indem neue ausführbare Komponenten erstellt werden, können Sie auch hier verschiedene Optionen finden. In den meisten Fällen gibt es zwei wichtige:

- ein Objekt wird mit dem neuen Namen "virus" _exe.exe erstellt, wobei "virus" der Name der Datei oder der ursprüngliche Name ist;

- Der Virus dupliziert "exotische" Dateien und fügt bösartige Codes in ihre Klone ein.

Finden und neutralisieren Sie im ersten Fall eine solche Bedrohunges erweist sich als viel einfacher (etwas später wird es am Beispiel des Virus some-exe.exe gezeigt werden). In der zweiten Situation ist die Situation etwas komplizierter, da in den meisten Fällen die Bedrohung selbst durch den Systemprozess maskiert wird (es genügt, Probleme mit Objekten wie svchost.exe zurückzurufen).

Sind alle Antiviren zur Behandlung geeignet?

Was die Erkennung solcher Bedrohungen, die Behandlung infizierter Dateien oder die Isolierung von Viren in Quarantäne angeht, ist es nicht so einfach. Und viele kostenlose Anti-Virus-Pakete sind überhaupt nicht geeignet.

Es gibt viele bekannte Fälle, in denen dieselben frei sindPakete von AVG und Avira-Erkennung „virus_exe.exe“ Art der Bedrohung, die ausführbaren Dateien infiziert (Anmerkung: nicht entfernen oder ersetzen Sie sie), wenn ein Versuch infizierte Objekte in Quarantäne behandeln sie nicht einmal gestellt haben, und das heißt, unehrlich entfernt. Was hat das bewirkt? Zu einer vollständigen Neuinstallation des gesamten Systems.

Die besten Werkzeuge zum Suchen und Entfernen

Wenn Sie sich die Fragen einer effektiven und sicheren Suche und Behandlung stellen, sollten Sie hier auf tragbare Hilfsmittel wie Dr. Web HeilungIt! oder KVRT von Kaspersky Lab.

Wie jedoch die Praxis zeigt, für dieDeep Scanning (bis zum Betriebs- und Systemspeicher) Das leistungsstärkste Tool sind spezielle Programme wie Kaspersky Rescue Disk. Das Prinzip ihrer Arbeit ist, dass zunächst ein bootfähiges USB- oder optisches Medium erstellt wird, von dem der Antivirus-Scanner noch vor dem Windows-Start gestartet wird. Gleichzeitig sind solche Scanner in der Lage, auch tief verborgene oder sorgfältig getarnte Objekte zu finden, die von normalen oder tragbaren Antiviren nicht erkannt werden.

Zum Beispiel, ein Windows-Virus, EXE-Dateien oder Ordner (mitHinzufügen der Exe-Erweiterung zu ihrem Namen) sind ziemlich schnell definiert, während die normalen Scanner, die von den Objekten erstellt wurden, überspringen können. Außerdem kann sich der Pfad zu Systemdateien oft ändern, wodurch die Konvertierung nicht zur ursprünglichen Datei, sondern zu ihrem gefährlichen Klon selbst beim Herunterladen erfolgt.

Viren vom Typ "_exe.exe": manuelles Entfernen am Beispiel einer Bedrohung some_exe.exe

Nun werden wir eine Reihe von Bedrohungen mit dem allgemeinen Namen "virus_exe.exe" an einem konkreten Beispiel untersuchen.

Wie bereits erwähnt, ist es möglich, es ausreichend zu identifiziereneinfach. Um zu beginnen, stoppen wir den Prozess mit dem gleichen Namen im Task-Manager, und dann suchen wir im Explorer oder einem anderen Dateimanager, und als Bedingung in der Zeile geben wir entweder den vollständigen Namen oder * exe.exe * (wir müssen Sternchen in die Zeile setzen). Im Prinzip können Sie das tun und es ist einfacher, weil die Datei selbst im Ordner System32 "registriert" ist. Wir entfernen es von dort. Danach löschen Sie die gleiche dynamische Bibliothek some_dll.dll (wenn es nicht möglich ist zu löschen, müssen beide Objekte zuerst umbenannt werden).

Gehe jetzt zum Registrierungs-Editor(der Befehl regedit im Menü "Ausführen", der mit den Tasten Win + R aufgerufen wird), wobei wir die Suche erneut verwenden (entweder aus dem Hauptmenü oder aus der Kombination Strg + F). Wir legen die Suche nach dem vollständigen Namen fest und löschen die Ergebnisse vollständig.

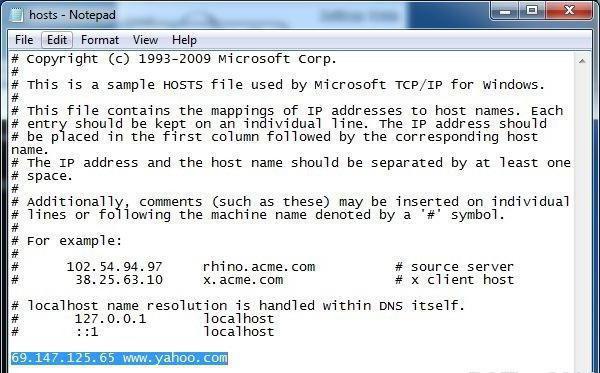

Wenn aus irgendeinem Grund die Konsequenzendie Auswirkungen des Virus noch auftreten, wir die HOSTS-Datei im Verzeichnis etc Treiber-Ordner finden, der wiederum in das System32-Verzeichnis des primären Volumens (Windows) auf der Systemplatte befindet, öffnen und löschen Sie alle Zeilen, die unter dem „# :: 1 localhost sind ". Starten Sie das System, und alles funktioniert. Wie Sie in diesem Fall sehen kann sogar ein Virenscanner nicht benötigt.

Fazit

Hier kurz und alles, was Viren betrifft,welche sich auf ausführbare EXE-Dateien auswirken. Die Methode, sie zu erkennen und zu blockieren, ist ziemlich einfach. Es ist jedoch am besten, Recovery- "Rettungsdisketten" zu verwenden, die die Bedrohung nicht übersehen und sich nicht manuell damit befassen.